Burp Suite抓包爆破,怎么爆破密码(详细多图)

来源:网络收集 点击: 时间:2024-04-12首先要安装java JDK,然后安装burp suite软件,打开工具包中的Burpsuite文件夹,该文件夹里有两个jar包,双击打开BurpLoader.jar

2/17

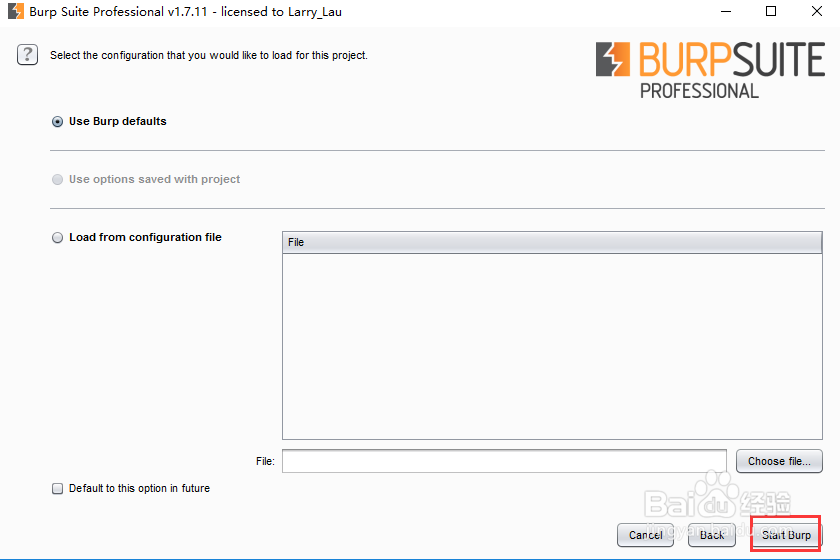

2/17打开后点击I Accept,next后点击Start Burp

3/17

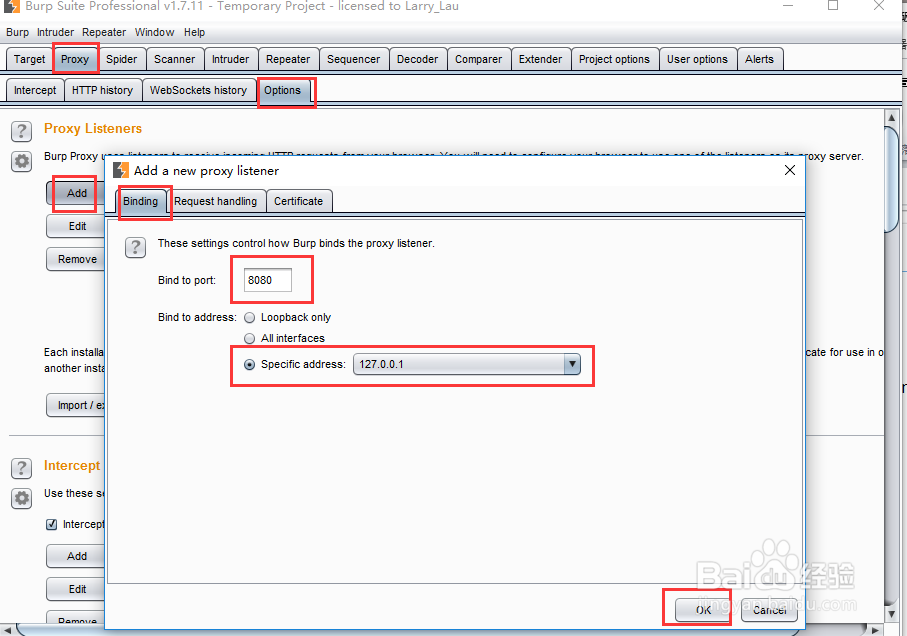

3/17然后需要,配置Burp 代理

依次点击Proxy — Options — add — Binding —设置端口和IP — OK

IP设置为本机回环IP(127.0.0.1),端口设置为8080

4/17

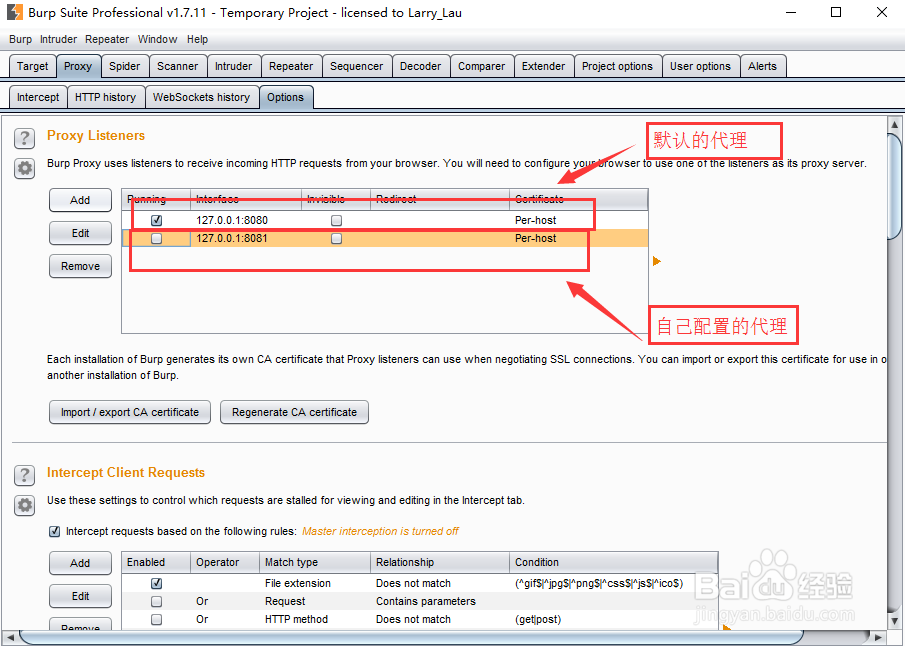

4/17然后打开Burp已经有默认的代理127.0.0.1:8080,勾选即可用。

5/17

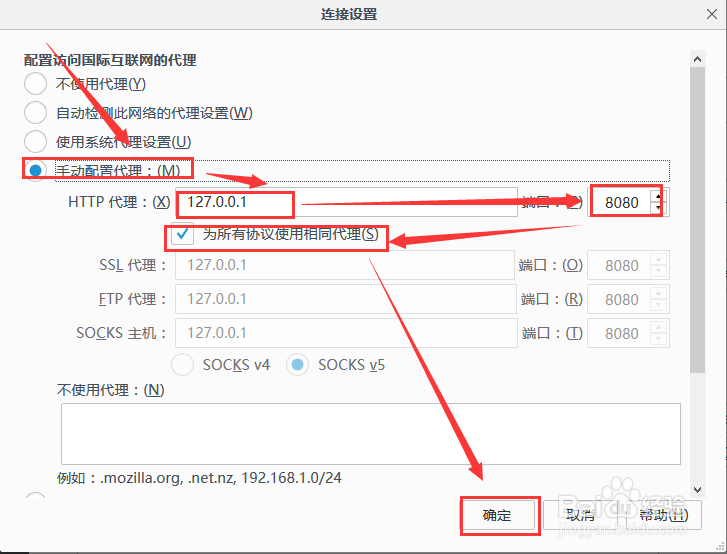

5/17配置浏览器的代理,这里以firefox为例,其它浏览器类似。

打开firefox — 打开菜单 — 选项

然后高级—— 设置

6/17

6/17选择 手动配置代理 — 设置代理IP 127.0.0.1 — 端口8080 — 选中 为所有协议使用相同代理 — 确定

7/17

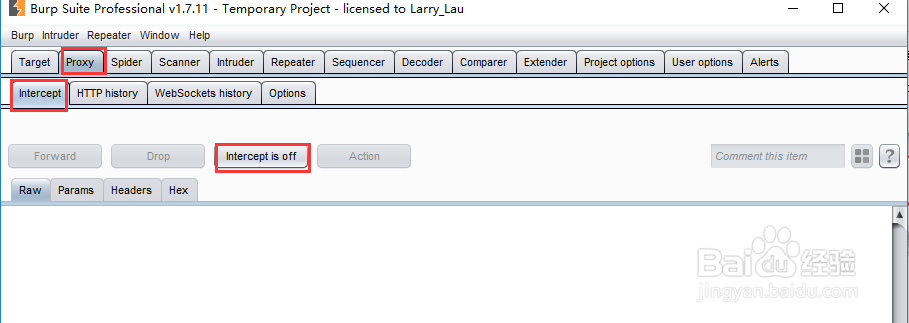

7/17以上设置完成后,就可以进行抓包爆破了。

首先进行抓包,Proxy — Intercept —Intercept is off/on

这里:Intercept is off代表不抓包,Intercept is on抓包。

设置Intercept is on时,点击需要抓取包的页面,就可以抓取请求包

8/17

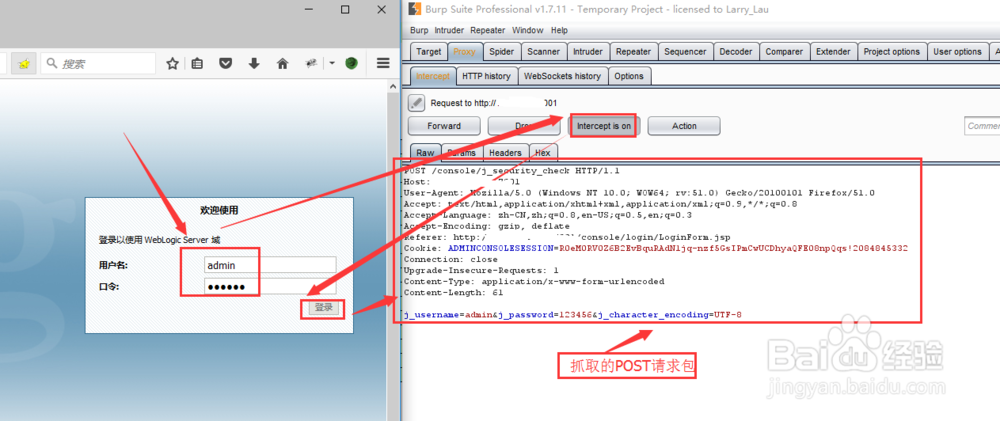

8/17以下以抓取weblogic登录时的请求包为例讲解。

输入用户名和密码 — 设置Intercept is on — 点击登录 — 抓包成功

9/17

9/17如果抓取登录的请求包后并且用户名和密码都是明文的话,便可进行爆破。

10/17

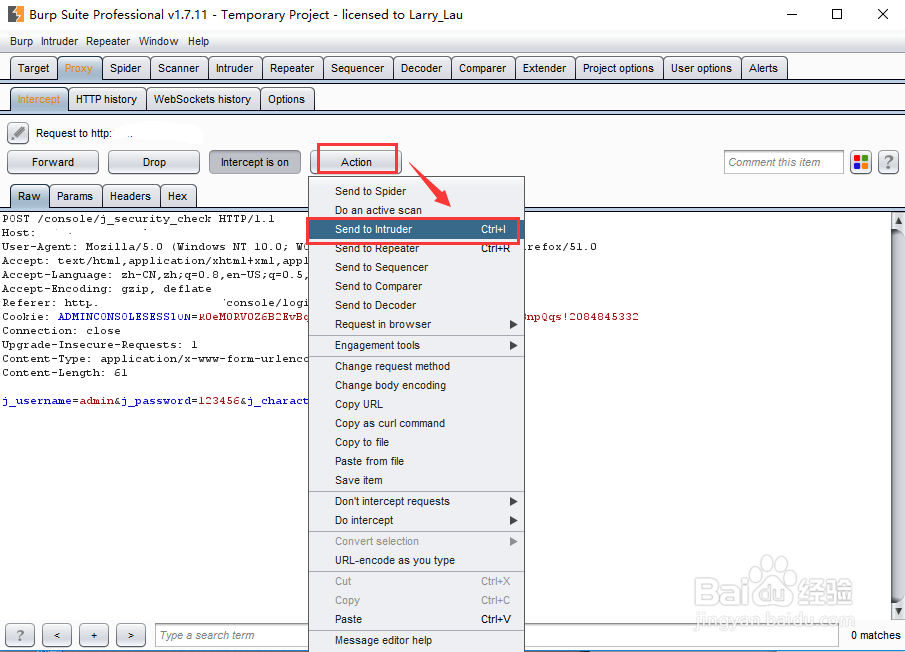

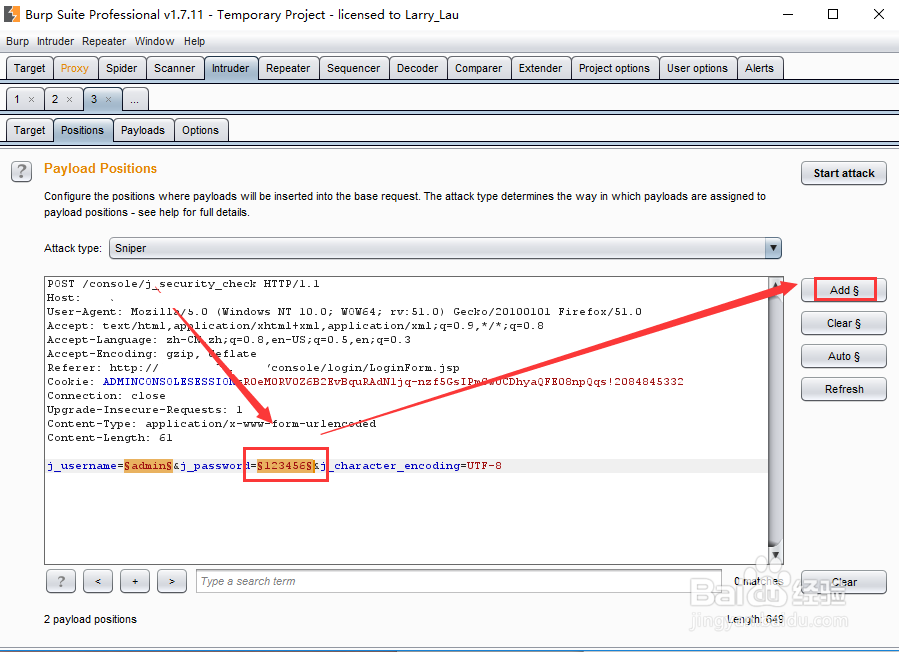

10/17接下来,爆破操作步骤如下:

Action — Sent to Intruder

11/17

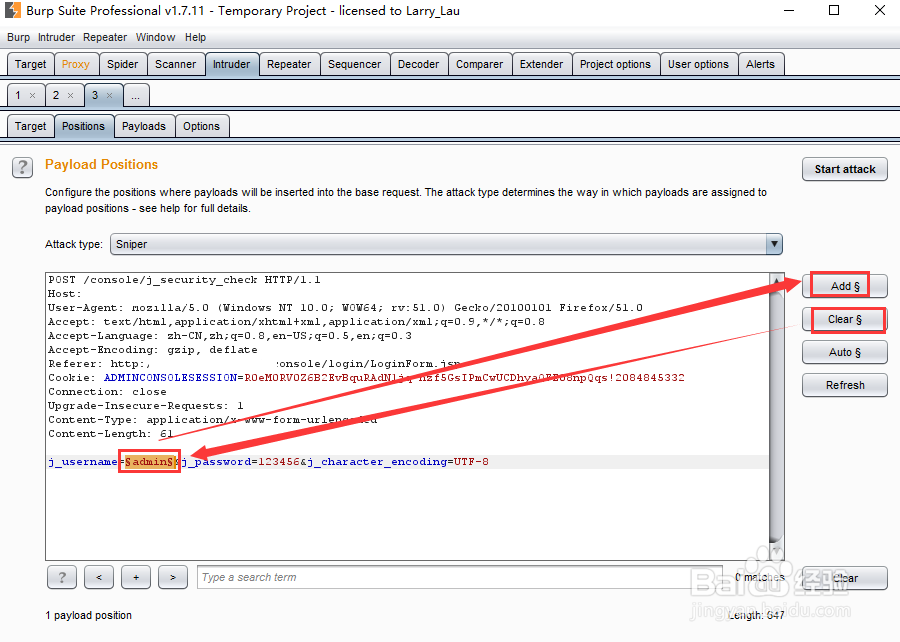

11/17Intruder — Positions

12/17

12/17单击Clear ,然后分别 选中admin — Add

选中123456 — Add

13/17

13/17选择爆破模式:Cluster bomb

14/17

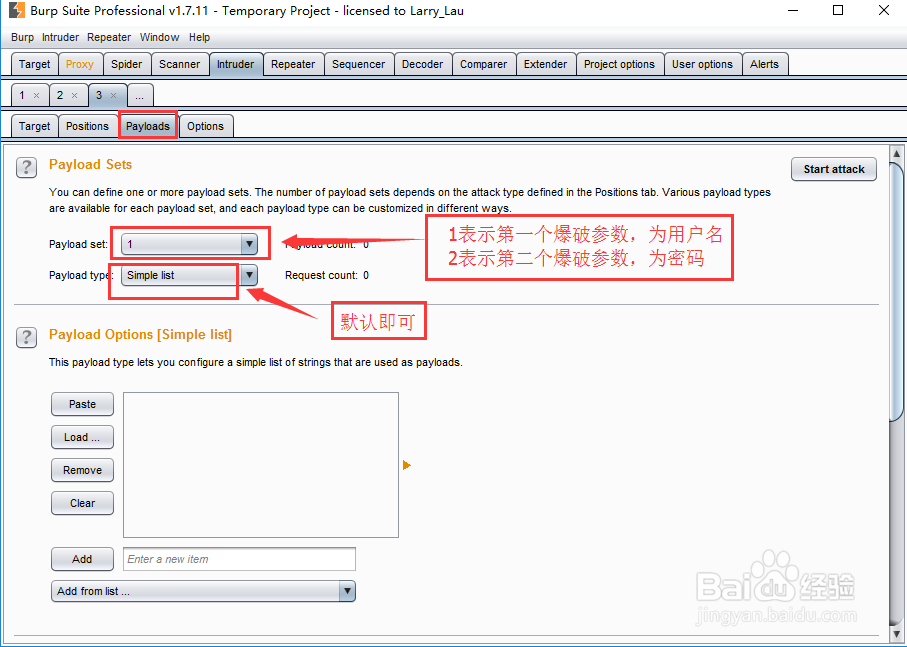

14/17在弹出的对话框中,添加用户名字典和密码字典,然后点击Payloads

15/17

15/17当然你也可以写好一个txt文件,导入即可。

16/17

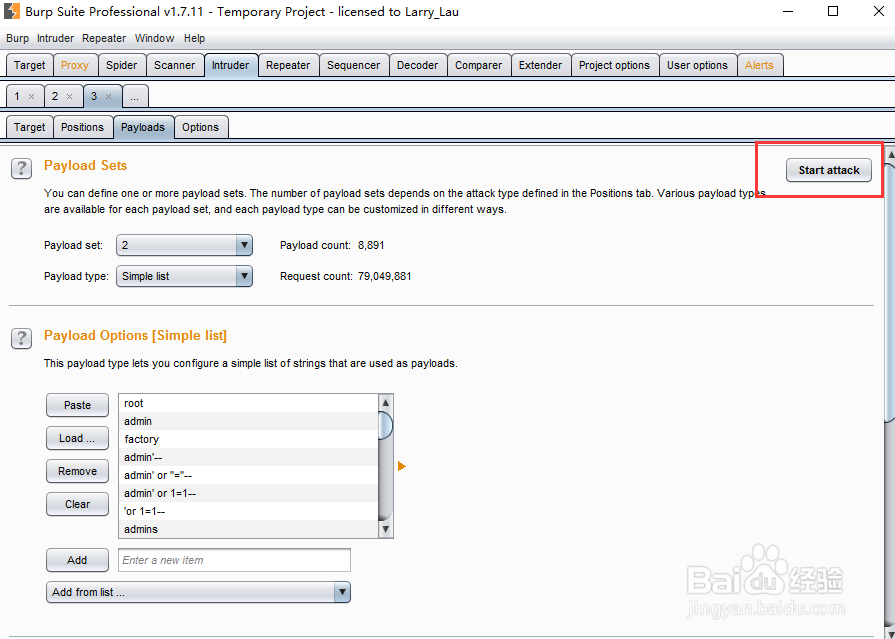

16/17执行爆破:点击Start attack

17/17

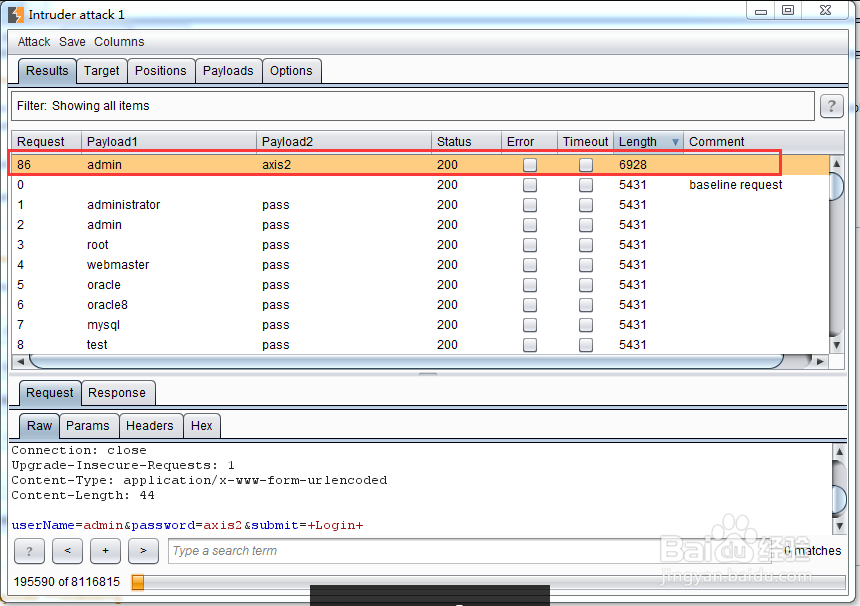

17/17结果查看,通过Length来判断爆破是否成功。比如下图中,可见Length列为6928,其它都为5431。

那么可以根据这个长度判断出,爆破出的用户名是admin密码是axis2。

爆破成功的用户名和密码返回长度与失败的返回长度差异很大。

BURPSUITE爆破BURPSUITE抓包密码爆破密码破解怎么破解密码

BURPSUITE爆破BURPSUITE抓包密码爆破密码破解怎么破解密码 版权声明:

1、本文系转载,版权归原作者所有,旨在传递信息,不代表看本站的观点和立场。

2、本站仅提供信息发布平台,不承担相关法律责任。

3、若侵犯您的版权或隐私,请联系本站管理员删除。

4、文章链接:http://www.1haoku.cn/art_497600.html

订阅

订阅